Alert ogłasza CERT, rządowa jednostka czuwająca nad bezpieczeństwa polskiej sieci i jej użytkowników. Co jakiś czas ostrzega przed kolejnymi atakami hakerskimi, publikuje adresy podejrzanych stron i alarmuje o kampaniach phishingowych. To popularna metoda działania hakerów, która ma na celu wyłudzenie danych do komputerów czy kont bankowych. Właśnie takich działań dotyczy najnowszy alert CERT. Tym razem przestępcy zastosowali „niestandardowe rozwiązania”, przez co trudniej jest potencjalnym ofiarom rozpoznać oszustwo.

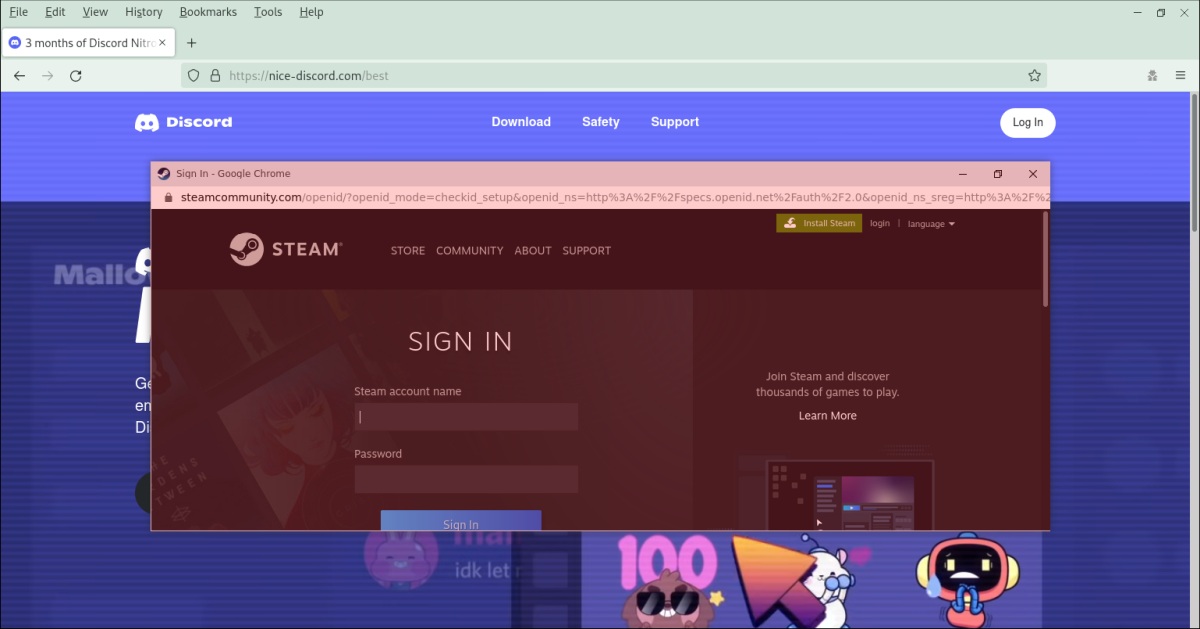

- „Jednym z takich rozwiązań, którego użycie obserwujemy w ostatnim czasie, jest technika Browser In The Browser (przeglądarka w przeglądarce). Polega ona na wyświetleniu w ramach odwiedzanej strony pozornie nowego okna przeglądarki zawierającego fałszywy panel logowania. Okno to jest jedynie elementem strony, ale często jest ono na tyle dobrze wykonane, że ofiara łatwo może go pomylić z faktycznym nowym oknem aplikacji. Dodatkowo wyświetlany w nim pasek adresu zawiera poprawną domenę strony logowania” – informują eksperci.

I dodają, że kiedy internauta sprawdza adres domeny, może sądzić, że znajduje się na właściwej stronie.

- „Jest to jednak oszustwo, ponieważ pozorne okno stanowi w rzeczywistości część strony kontrolowanej przez atakującego” – wyjaśnia CERT.

Takie logowanie może przebiegać na dwa sposoby. Z reguły strony, na których następuje próba logowania, przekierowują automatycznie do strony logowania dostawcy tożsamości.

- „Po zalogowaniu się, użytkownik jest przekierowywany z powrotem na pierwotną stronę. Zdarza się jednak, że zamiast przekierowania strona dostawcy tożsamości otwiera się w osobnym okienku przeglądarki. Samo automatyczne otwarcie osobnego okna przeglądarki z panelem logowania nie jest czymś szczególnie zaskakującym. Jednak w tym drugim przypadku może dojść do oszustwa, jeśli okno ze stroną logowania nie jest prawdziwe” – czytamy w komunikacie.

Taką technikę wykorzystała ostatnio grupa hekraska UNC1151/Ghostwriter, która chciała zdobyć dane logowania do ukraińskiego serwisu i.ua. CERT zaznacza, że hakarzy są też aktywni w Polsce.

Jak się chronić

Eksperci radzą, żeby programiści nie tworzyli stron, które otwierają się w nowym oknie przeglądarki typu pop-up. Sami internauci mogą próbować sprawdzić, czy pojawiające się okno jest bezpieczne.

„Rekomendujemy użytkownikom, aby próbowali przesunąć podejrzane okno poza ten fragment widoku, np. w bok lub w górę, w taki sposób, aby zasłoniło górną część okna przeglądarki. W przypadku fałszywego okna nie będzie to możliwe” – podpowiada CERT.

Dobrym wyjściem jest też korzystanie z menedżerów haseł. Oferują one możliwość powiązania hasła z daną stroną i automatyczne jego uzupełnianie. „Taki menadżer haseł zaproponuje automatyczne wpisanie hasła tylko na prawdziwej stronie. Te wbudowane w przeglądarkę czy telefon są bezpieczne i proste w użyciu” – podkreślają specjaliści.

News4Media

![Bezpieczne Krosno II. Eksperyment społeczny na ulicach miasta [WIDEO] Bezpieczne Krosno II. Eksperyment społeczny na ulicach miasta [WIDEO]](https://static2.krosno112.pl/data/articles/sm-16x9-bezpieczne-krosno-ii-eksperyment-spoleczny-na-ulicach-miasta-wideo-1732645246.jpg)

![Postęp prac na budowie S19 od Iskrzyni do Dukli [ZDJĘCIA Z DRONA] Postęp prac na budowie S19 od Iskrzyni do Dukli [ZDJĘCIA Z DRONA]](https://static2.krosno112.pl/data/articles/sm-16x9-postep-prac-na-budowie-s19-od-iskrzyni-do-dukli-zdjecia-z-drona-1732005728.jpg)

![Tragedia pod Jasłem. Śmiertelne potrącenie kobiety, trwa walka o życie drugiej potrąconej [AKTUALIZACJA: Nie żyją dwie kobiety] Tragedia pod Jasłem. Śmiertelne potrącenie kobiety, trwa walka o życie drugiej potrąconej [AKTUALIZACJA: Nie żyją dwie kobiety]](https://static2.krosno112.pl/data/articles/sm-16x9-tragedia-pod-jaslem-smiertelne-potracenie-kobiety-trwa-walka-o-zycie-drugiej-potraconej-aktualiza-1732208031.jpg)

![Narodowe Święto Niepodległości w Krośnie [ZDJĘCIA] Narodowe Święto Niepodległości w Krośnie [ZDJĘCIA]](https://static2.krosno112.pl/data/articles/sm-16x9-narodowe-swieto-niepodleglosci-w-krosnie-zdjecia-1731342033.jpg)

.jpg)

.jpg)